Один взлом IT-системы может обойтись вам в $5 млн. Как защитить бизнес и работать без перебоев

40% предприятий признают, что час простоя из-за взлома системы безопасности может повлечь расходы в $1–5 млн и большие штрафы. Это результаты опроса ITIC 2020. Бизнес-процессы могут остановиться из-за нарушений безопасности, утечки данных или взломов.

В партнерском материале с Infopulse Senior Security Architectстарший IT-архитектор по безопасности. Виктор Голуб рассказывает, как SOС

центр управления безопасностью. поможет любому бизнесу вывести безопасность на новый уровень и избежать больших потерь.

Что такое SOC

Виктор Голуб, Senior Security Architect, Infopulse

Переход в облако, удаленная работа и цифровизация вынуждают владельцев бизнеса изменить подход к кибербезопасности. На предприятиях даже незначительная брешь в безопасности может остановить бизнес-процессы и привести к штрафам, утечке данных, ущербу репутации и другому.

Центр управления безопасностью, или SOC (security operations center), – это бизнес-подразделение, которое использует специально разработанные методики и технологии для постоянного мониторинга и анализа киберугроз, быстрого реагирования на них и предотвращения возможных атак. Команды SOC изучают инфраструктуру компании, включая сети, подключенные устройства и обмен данными между ними.

Помимо выполнения роли «сторожа», поставщики услуг SOC также проводят регулярный аудит безопасности. С его помощью они предлагают, что можно улучшить в ответ на известные или новые угрозы.

Команда SOC на предприятии берет на себя такие задачи:

- мониторит безопасность компании так, чтобы предупредить атаки;

- разрабатывает и выполняет план управления инцидентами;

- реагирует на угрозы и устраняет их последствия;

- собирает и систематизирует логи

база данных с информацией о действиях программного обеспечения или пользователей.;

- определяет, какая из угроз приоритетнее, управляет ею и отвечает на нее;

- анализирует причины угрозы;

- управляет уязвимостями и оценивает их;

- усиливает защиту IT-инфраструктуры и сетей.

По сути, команды SOC налаживают и создают протокол для профилактического обслуживания безопасности компании. При этом процессы базовой информационной безопасности нужно выстроить еще до того, как компания решит внедрить SOC.

Как понять, готовы ли вы к SOC

Определите, какие технологические и процессные возможности для правильной работы IT-инфраструктуры компании вы уже реализовали. Например, сервис Privileged Identity Management позволяет специалистам по безопасности контролировать и отслеживать права доступа пользователей к важнейшим ресурсам в организации и управлять ими.

Чтобы оптимизировать кибербезопасность, компания Infopulse начинает каждое взаимодействие с клиентом с углубленного аудита IТ-инфраструктуры, процессов безопасности и технических возможностей заказчика.

Организации можно разделить по зрелости системы кибербезопасности – они варьируются от уровня 1 до уровня 5 в зависимости от различных факторов: ответ на угрозу, наличие нужных людей в команде и другое.

Проанализировать, на каком уровне безопасности находится ваша компания, можно с помощью электронной книги «Внедрение SOC: три сценария улучшения состояния безопасности». Там описывают основные показатели зрелости системы безопасности и дают рекомендации для организаций на каждом уровне.

Шесть признаков того, что вашему предприятию нужен SOC

1Работа бизнеса сильно зависит от IT-сервисов

Почти каждый бизнес полагается на IТ-технологии, чтобы работать еще лучше. Однако в некоторых организациях несколько секунд простоя операционной системы из-за нарушения безопасности или другого события приводит к большим потерям.

Согласно опросу ITIC 2020, 40% предприятий признают, что час простоя может повлечь прямые и косвенные расходы на $1–5 млн, а также серьезные штрафы.

Отрасли, в которых критически важно, чтобы IТ-системы были качественными, эффективными и безопасными:

- финансы;

- телеком;

- здравоохранение;

- производство;

- онлайн-торговля.

Кроме того, за этими отраслями пристально следят регулирующие органы и потребители, когда речь идет о безопасности данных. А значит, даже намек на возможную утечку данных может серьезно навредить работе и репутации.

Например, как в случае с Audi и Volkswagen и утечкой данных, которая затронула клиентов.

Учитывая, что сегодня с кибератаками сталкиваются не только известные компании, вложения в SOC помогут предотвратить простои, улучшить безопасность и быстро реагировать на ранние признаки взлома.

2У вас нет выделенного эксперта по безопасности

Этот сотрудник компании отвечает за разработку политики безопасности и стандартных операционных процедур, которые максимально защитят корпоративные активы.

Этот специалист создает и реализует такие типы процессов безопасности:

- управление происшествиями;

- ответ на инциденты;

- управление и безопасность данных;

- разведка и изучение угроз;

- предотвращение угроз;

- аварийное восстановление и непрерывность бизнеса.

В небольших организациях до 500 человек такой должности обычно нет, и эти функции в основном берет на себя директор по IT-безопасности или руководитель IТ-отдела. В компании с более низким уровнем зрелости SOC может не быть отдельного человека, который бы руководил программой безопасности, контролировал ее и отвечал за ее внедрение.

Выбор SOC как услуги поможет внедрить процессы безопасности, которые мы перечислили. Кроме того, можно не создавать еще одно подразделение в компании.

3Ваша команда по безопасности перегружена

Хорошего специалиста в сфере кибербезопасности найти сложно. Многие внутренние службы безопасности недоукомплектованы и поэтому работают на пределе. Более 30% профессионалов кибербезопасности сообщили о чрезмерной рабочей нагрузке в прошлом году. Еще около 35% специалистов столкнулись с дополнительными проектами, которые начали другие IТ-отделы, но без контроля за безопасностью.

На быстрорастущих технических предприятиях командам по IТ-безопасности часто приходится обрабатывать много предупреждений об угрозах. 49% профессионалов признают, что им приходится даже отключать функции массового оповещения, когда слишком много сообщений стоит в очереди на обработку.

4Ваша компания растет и вступает в новую стадию

Сейчас многие стремятся преобразовать бизнес-модель и расширить линейку цифровых продуктов. Однако переход от офлайн- к онлайн-операциям также влечет новые риски.

Приведем в пример розничную торговлю. Verizon сообщает, что в 2021 году «вторжение в систему», «социальная инженерия»метод получения доступа к информации, основанный на особенностях человеческой психологии. и «базовые атаки веб-приложений» составили 77% нарушений. DoS-атаки были основной причиной таких случаев, за которыми последовали предлоги

pretexting – вид кибератаки, когда хакер пытается убедить жертву передать нужную ему информацию с помощью почты, звонков, SMS. и фишинг.

Розничная торговля, которая переходит к онлайн-операциям без надежной системы безопасности, является основной целью и самой легкой жертвой таких атак.

В процессе глобальной IT-трансформации бизнеса и недостатка ресурсов кибербезопасность часто расценивают как что-то, к чему можно вернуться позже. В таком случае делегировать SOC будет идеальным решением.

Выделенная команда SOC позволит компании сосредоточиться на основных бизнес-операциях. Опыт и экспертиза поставщика услуг безопасности поможет вам:

- реструктуризировать внутренние операционные процессы с учетом последних достижений в области безопасности;

- подобрать новые инструменты кибербезопасности;

- следить за состоянием безопасности вашей системы, а также получать рекомендации, как можно ее улучшить.

Если вы выходите на новый рынок, где требования к безопасности высокие, SOC может дать вам конкурентное преимущество. Вы не только показываете регулирующим органам и деловым партнерам, что компания зрелая, но и добиваетесь положительного отклика от клиентов.

63% потребителей считают, что компания всегда ответственна за то, чтобы их данные были защищены. При этом сами они не соблюдают базовые правила безопасности: например, обмениваются конфиденциальными данными через незашифрованное соединение Wi-Fi.

5Вы хотите оптимизировать операционные расходы

Одна из основных причин, по которой компании откладывают создание SOC, – операционные расходы. По оценке Ponemon Institute, в среднем предприятия тратят на персонал и обслуживание SOC $2,86 млн. Однако стоимость высокоэффективных центров безопасности доходит до $3,5 млн в год.

Львиную долю бюджета SOC составляет заработная плата сотрудников. Учитывая, что многим предприятиям нужен круглосуточный мониторинг, затраты на персонал могут стать слишком большими.

Еще одна большая статья расходов – инвестиции в инструменты и вспомогательные технологии. Часто компании не полностью используют возможности систем и, чтобы решить проблемы, покупают новые инструменты. Поэтому многим организациям приходится платить за лицензионный продукт больше, чем нужно.

А если в компании не автоматизированы процессы, то затраты на технологии и персонал могут вырасти еще больше.

Управляемый SOC и особенно распределенная команда центра управления безопасностью помогут сильно сэкономить. В рамках общей модели вы получаете нужных специалистов на те часы, в которые они вам понадобятся. Они работают с другими клиентами, когда не участвуют в ваших проектах, поэтому сотрудничать с ними будет выгоднее.

6Вам нужно соответствовать мировым требованиям безопасности

Бизнес, который нацелен на мировые рынки, должен соответствовать определенным стандартам. Среди них:

- стандарт PCI-DSS

стандарт безопасности данных индустрии платежных карт. требует, чтобы компания внедрила эффективный мониторинг логов

файлы, содержащие системную информацию работы сервера или компьютера.;

- у HIPAA

закон о мобильности и подотчетности медицинского страхования. есть обширный список требований к безопасности, охватывающий техническую конфигурацию системы, организационные и операционные политики и управление рисками;

- ряд стандартов ISO специально разработали, чтобы компании могли стандартизировать методы безопасности в регулируемых отраслях.

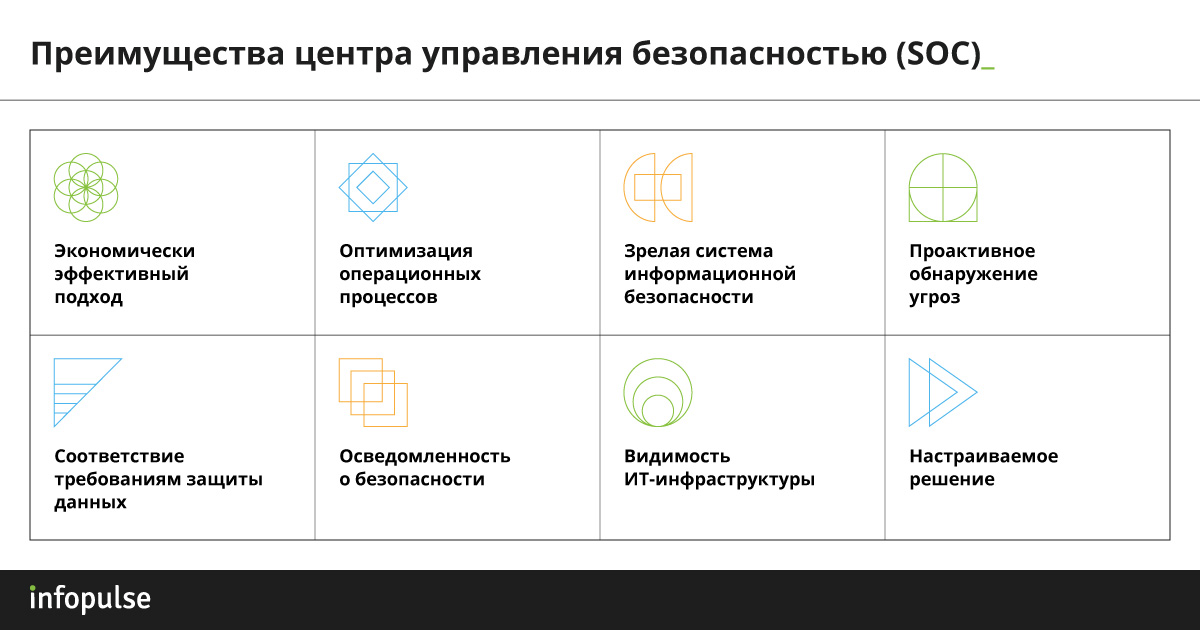

Преимущества SOC

56% предприятий получает более 1 тыс. предупреждений от системы безопасности в день. Мы считаем, что главное преимущество SOC как бизнес-функции – более эффективная и быстрая реакция на все события.

Помимо этого, создание SOC также дает такие преимущества:

- постоянная защита, что позволяет бизнесу работать непрерывно;

- единое и централизованное реагирование на угрозы на основе процедур безопасности/требований;

- возможность быстро расследовать и устранять уязвимости и проблемы безопасности, закрывать векторы атак, чтобы они не случались в принципе;

- глубокий анализ ландшафта угроз

выявленные и потенциальные киберугрозы для определенной отрасли, группы пользователей, времени и так далее. и отчет о результатах;

- постоянное улучшение безопасности.

Косвенные преимущества SOC и зрелой кибербезопасности позволяют соответствовать требованиям закона, работать без перебоев и нарушений, а также повысить репутацию бренда.

Как оценить поставщика SOC

Если передать операции SOC на аутсорс, это поможет внедрить систему намного быстрее. Вам не нужно будет тратить время и накапливать опыт в безопасности. Вы получите специалистов и технологии, нужные для запуска эффективного подразделения, меньше чем за шесть месяцев. А еще сможете сократить затраты на внедрение и обслуживание за счет разных моделей предоставления услуг SOC.

Однако аутсорсинг должен быть обдуманным, вы должны доверять партнеру. Проверьте, что может обеспечить ваш текущий поставщик SOC или потенциальный новый партнер. Он должен:

- полностью охватить события безопасности и вовремя давать отчеты;

- предложить индивидуальные политики и процедуры безопасности, а не применять универсальный подход ко всем клиентам;

- заключить соглашение об уровне сервиса (SLA) на основе метрик и выполнять обязательства.

Чтобы детальнее изучить модели внедрения SOC, мы советуем прочитать электронную книгу «Внедрение SOC: три сценария улучшения состояния безопасности».

Сообщить об опечатке

Текст, который будет отправлен нашим редакторам: