В Україні від початку війни ширяться віруси Wiper, що стирають жорсткий диск. Як вони працюють

Під час війни в Україні збільшується кількість розгортань шкідливих програм Wiper. Про це йдеться у звіті FortiGuard Labs.

cybercrime, hacking and technology concept - male hacker in dark room writing code or using computer virus program for cyber attack

cybercrime, hacking and technology concept - male hacker in dark room writing code or using computer virus program for cyber attack«Хоча ці програми офіційно не приписуються російським державним загрозам, їхні цілі збігаються з цілями російських військових, – говорять автори звіту. – Широко поширена теорія, що ці кібератаки здійснюються навмисно разом із вторгненням».

FortiGuard Labs надали більше інформації про цю загрозу, щоб допомогти організаціям зрозуміти її та застосувати кращий захист.

Що таке шкідливе програмне забезпечення Wiper

Мета зловмисного програмного забезпечення – стерти жорсткий диск машини-жертви, знищити дані.

FortiGuard Labs

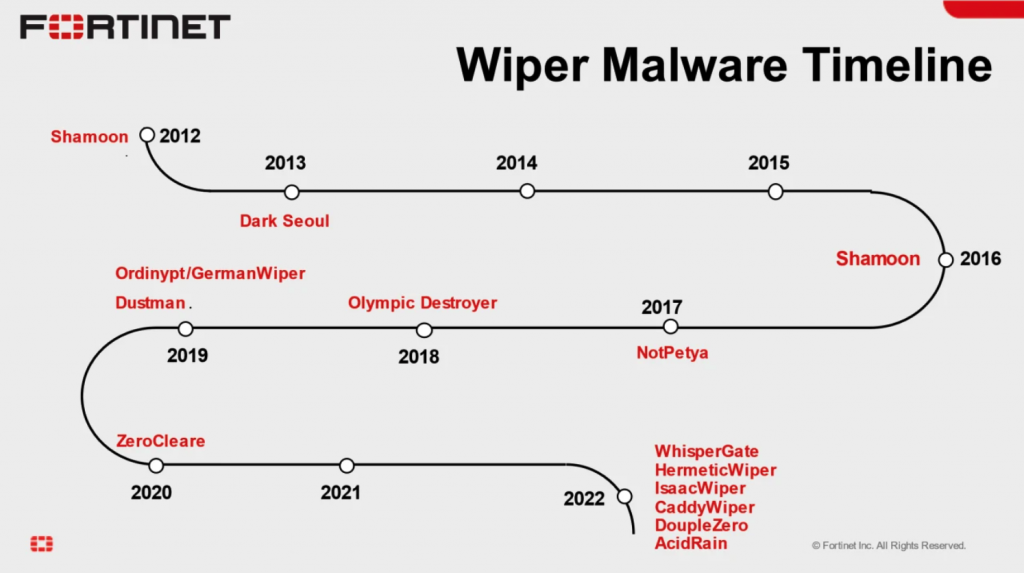

Wiper з’явився 2012 року. Ось коротка історія помітних шкідливих програм.

- Shamoon, 2012: використали для нападу на Saudi Aramco і катарські нафтові компанії RasGas.

- Dark Seoul, 2013: напали на південнокорейські медіа та фінансові компанії.

- Shamoon, 2016: повернувся, щоб знову атакувати організації Саудівської Аравії.

- NotPetya, 2017: спочатку націлювався на українські організації, але завдяки здатності до саморозповсюдження став найбільш руйнівним шкідливим програмним забезпеченням на сьогодні.

- Olympic Destroyer, 2018: атака, спрямована проти зимових Олімпійських ігор у Південній Кореї.

- Ordinypt/GermanWiper, 2019: націлений на німецькі організації з фішинговими електронними листами німецькою мовою.

- Dustman, 2019: напали на BAPCO, національну нафтову компанію Бахрейну.

- ZeroCleare, 2020: атаковані енергетичні компанії на Близькому Сході.

- WhisperKill, WhisperGate, HermeticWiper, IsaacWiper, CaddyWiper, DoupleZero, 2022: атакував українські організації паралельно з українсько-російською війною.

Задля чого створили Wiper

Фахівці компанії бачать чотири основні мотивації, які спонукали зловмисників до використання Wiper.

1. Фінансова вигода

З цією метою в першу чергу використовують віруси-шифрувальники, шкідливі програми-здирники, які прикидаються, що шифрують дані, щоб отримати від потерпілого викуп за дешифрування. Але в більшості випадків дані були знищені та не підлягали відновленню.

2. Знищення доказів

Цю мотивацію довести складно. Можна зробити висновок, що справжньою причиною було щось інше, наприклад, шпигунство.

Замість того, щоб затерти всі докази існування, зловмисники розгортають всередині організації зловмисне ПЗ. У такому випадку захисники зсередини змушені зосередитись на відновленні даних, а не на розслідуванні вторгнення. Це стирає докази та збільшує масштаби знищення.

3. Саботаж

Натомість саботаж є найочевиднішою причиною використання вірусів Wiper.

Одним із прикладів у цій категорії є шкідливе програмне забезпечення Shamoon, яке використовувалось для атаки на Saudi Aramco та інші нафтові компанії. Атака знищила 30 тис. робочих станцій Saudi Aramco. У таких масштабах навіть заміна цих комп’ютерів стає кошмаром логістики. Атака була також запланована на час, коли свято тільки почалося, щоб максимізувати свій вплив, розраховуючи на обмежений персонал, доступний для реагування на атаку. Це майже паралізувало роботу компаній.

4. Кібервійна

Зараз це діє в Україні. Віруси в таких випадках пошкоджують об’єкти критичної інфраструктури та інші цілі. Це можуть зробити для того, щоб викликати хаос і посилити психічне навантаження або викликати руйнування тактичної цілі. Атаки Wiper також можуть мати руйнівний вплив на критичні інфраструктурні цілі, що мають свою цінність у війні.

Цікавим і недавнім прикладом цього є підозра, що Wiper AcidRain використали під час атаки на постачальника послуг супутникового широкосмугового доступу Viasat KA-SAT. Зловмисник отримав доступ до інфраструктури управління провайдера для розгортання AcidRain на модемах KA-SAT, які використовують в Україні. Атака також зробила недоступними 5,8 тис. вітрових турбін у Німеччині.

Повідомити про помилку

Текст, який буде надіслано нашим редакторам: