В Украине с начала войны распространяют вирусы Wiper, которые стирают жесткий диск. Как они работают

Во время войны в Украине увеличивается количество развертываний вредоносных программ Wiper. Об этом говорится в отчете FortiGuard Labs.

cybercrime, hacking and technology concept - male hacker in dark room writing code or using computer virus program for cyber attack

cybercrime, hacking and technology concept - male hacker in dark room writing code or using computer virus program for cyber attack«Хотя эти программы официально не приписывают российским государственным угрозам, их цели совпадают с целями российских военных, – говорят авторы отчета. – Широко распространена теория, что эти кибератаки осуществляются намеренно вместе с вторжением».

FortiGuard Labs предоставили больше информации об этой угрозе, чтобы помочь организациям понять ее и применить лучшую защиту.

Что такое вредоносное программное обеспечение Wiper

Цель вредоносного ПО – стереть жесткий диск машины-жертвы, уничтожить данные.

Лаборатории FortiGuard

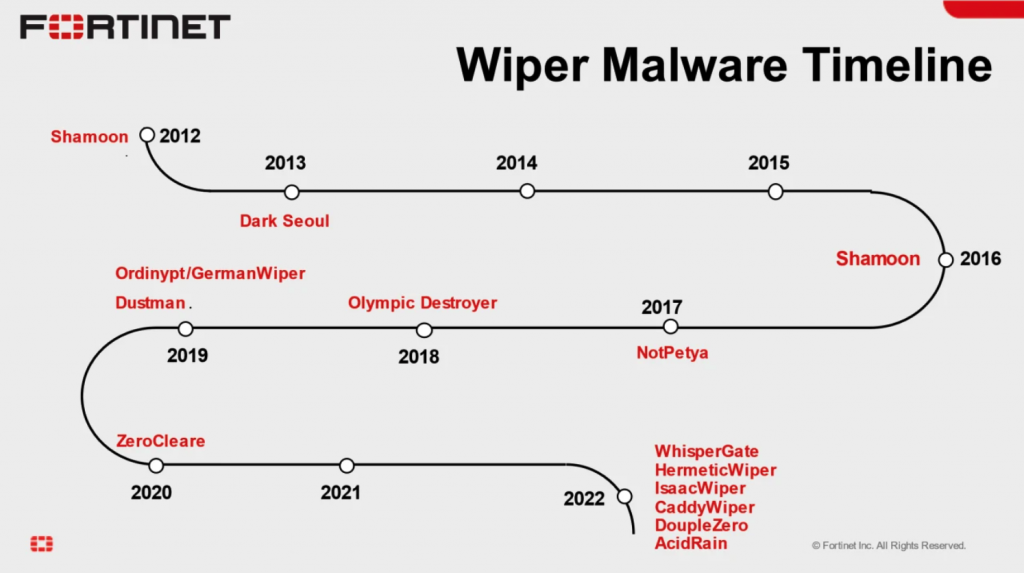

Wiper появился в 2012 году. Вот краткая история заметных вредоносных программ.

- Shamoon, 2012: использовали для нападения на Saudi Aramco и катарские нефтяные компании RasGas.

- Dark Seoul, 2013: напали на южнокорейские медиа и финансовые компании.

- Shamoon, 2016: вернулся, чтобы снова атаковать организации Саудовской Аравии.

- NotPetya, 2017: сначала нацелился на украинские организации, но благодаря способности к самораспространению стал наиболее разрушительным вредоносным программным обеспечением на сегодняшний день.

- Olympic Destroyer, 2018: атака против зимних Олимпийских игр в Южной Корее.

- Ordinypt/GermanWiper, 2019: напал на немецкие организации с использованием фишинговых электронных писем на немецком языке.

- Dustman, 2019: напали на BAPCO, национальную нефтяную компанию Бахрейна.

- ZeroCleare, 2020: атаковал энергетические компании на Ближнем Востоке.

- WhisperKill, WhisperGate, HermeticWiper, IsaacWiper, CaddyWiper, DoupleZero, 2022: атаковал украинские организации параллельно с украинско-российской войной.

Для чего создали Wiper

Специалисты компании видят четыре основных мотивации, которые побуждали злоумышленников использовать Wiper.

1. Финансовая выгода

С этой целью в первую очередь используют вирусы-шифровальщики, вредоносные программы-вымогатели, которые прикидываются, что шифруют данные, чтобы получить от потерпевшего выкуп за дешифрование. Но в большинстве случаев данные были уничтожены и не подлежали восстановлению.

2. Уничтожение улик

Эту мотивацию доказать сложно. Можно заключить, что истинной причиной было что-то другое, например, шпионаж.

Вместо того чтобы удалить все доказательства существования, злоумышленники разворачивают внутри организации вредоносное ПО. В таком случае защитники изнутри вынуждены сосредоточиться на восстановлении данных, а не на расследовании вторжения. Это стирает улики и увеличивает масштабы уничтожения.

3. Саботаж

В то же время саботаж является наиболее очевидной причиной использования вирусов Wiper.

Одним из примеров является вредоносное программное обеспечение Shamoon, которое использовали для атаки на Saudi Aramco и другие нефтяные компании. Атака уничтожила 30 тысяч рабочих станций Saudi Aramco. В таких масштабах даже замена этих компьютеров становится кошмаром логистики. Атака была также запланирована на время, когда праздник только начался, чтобы увеличить по максимуму свое влияние с расчетом на ограниченный персонал, доступный для реагирования на атаку. Это почти парализовало работу компаний.

4. Кибервойна

Сейчас это действует в Украине. Вирусы в таких случаях повреждают объекты критической инфраструктуры, тактические и другие цели. Это могут делать для того, чтобы вызвать хаос и усилить психическую нагрузку. Атаки Wiper также могут оказать разрушительное влияние на критические инфраструктурные цели, имеющие свою ценность в войне.

Интересным и недавним примером этого является подозрение, что Wiper AcidRain использовали при атаке на поставщика услуг спутникового широкополосного доступа Viasat KA-SAT. Злоумышленник получил доступ к инфраструктуре управления провайдера для развертывания AcidRain на модемах KA-SAT, которые используют в Украине. Атака также сделала недоступными 5,8 тыс. ветровых турбин в Германии.

Сообщить об опечатке

Текст, который будет отправлен нашим редакторам: